Tablica kontroli dostępu do wind dla 20-40 pięter, wbudowany protokół TCP/IP z bezpłatnym oprogramowaniem do zarządzania użytkownikami. Obsługa dostępu RFID/Pincode/twarzy/palca

Kontrola dostępu do windy RFID

Nr modelu: ACB-DT20K

Co to jest kontrola dostępu?

Kontrola dostępu skupia się na kontrolowaniu, kto ma dostęp np. do biura czy obiektu. Zwykle osiąga się to poprzez ograniczenie dostępu określonym typom grup lub poziomom dostępu. Dzięki kontroli dostępu goście, pracownicy, kadra kierownicza, freelancerzy i pracownicy mogą łatwo i bezpiecznie uzyskać dostęp.

Istnieją różne obszary kontroli dostępu, takie jak kontrola dostępu do sieci, kontrola dostępu do serwera WWW i autonomiczna kontrola dostępu. W przeciwieństwie do otwartego dostępu, kontrola dostępu zapewnia kontrolę i bezpieczeństwo, zapewniając bezpieczeństwo i wygodę, dzięki którym Twoja firma może działać bezpiecznie.

Model |

ACB-DT20 Jednostka kontroli dostępu do windy 20-40 pięter |

Format wejściowy czytnika |

Wiegand 26/34bit (wszystkie czytniki kart ze zgodnym protokołem, takie jak Motorola, HID, EM, Mifare one itp.) |

Q 'ty użytkowników |

20 000 |

Ilość buforów zdarzeń (offline) |

100 000 |

Zasilacz |

12V DC 5A |

Komunikacja z komputerem |

Samodostosowujący się protokół TCP/IP 10M/100M |

Liczba obsługiwanych pięter |

20 pięter, jeśli chcesz kontrolować więcej, dodaj jeszcze 1 ACB-DT20K |

Wymiar (dł. × gł. × wys.) |

164 x 106 mm |

Waga netto |

0,30 kg |

Normalne zarządzanie kontrolą dostępu to „Jeden za jednego”, co oznacza, że jeden czytnik kart kontroluje jedne drzwi.

Ważna karta może otworzyć drzwi, nieważna karta nie może otworzyć. Możemy jednak stwierdzić, że w wielu dziedzinach potrzebny jest kontroler „Jeden za więcej”.

Przykład 1: Zarządzanie kontrolą dostępu do wind

Zwykle mamy dziesięć lub więcej pięter w jednej windzie, ale potrzebujesz tylko jednego czytnika kart. System potrafi rozróżnić uprawnienia użytkownika,

następnie zabierz je na właściwe piętro. Jeśli użytkownik ma uprawnienia wielopiętrowe, przesuwając kartę, może wybrać piętro, na które tym razem chce się udać,

i nie może naciskać innych przycisków na piętrze. Jeśli użytkownicy są ochroną i administratorem, mogą udać się na dowolne piętro, zgodnie z ustawieniami uprawnień.

Przykład 2: Kontrola dostępu do szafy

Można go połączyć z oprogramowaniem Adroitor, aby zarządzać tym.

Po przesunięciu karty otworzy się szafka na nominacje.

Administrator może używać komputera do jednoczesnego otwierania wszystkich drzwi w celu sprawdzenia i zarządzania pracą.

Sprzątaczka może otworzyć wszystkie drzwi, aby wykonać prace porządkowe po godzinach pracy.

Niektórzy klienci nie lubią czytników kart, mogą także korzystać z instrumentów biometrycznych, takich jak: czytniki linii papilarnych,

rozpoznawanie twarzy i tak dalej, jeśli mają format wiegan.

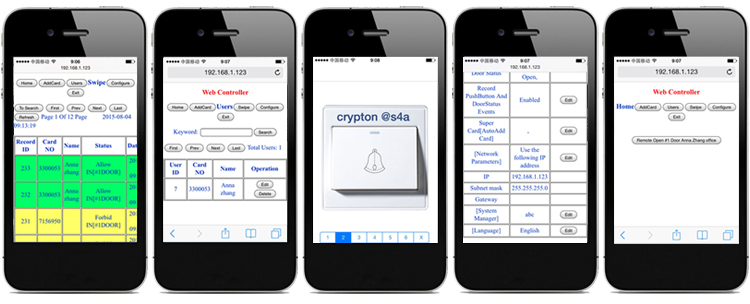

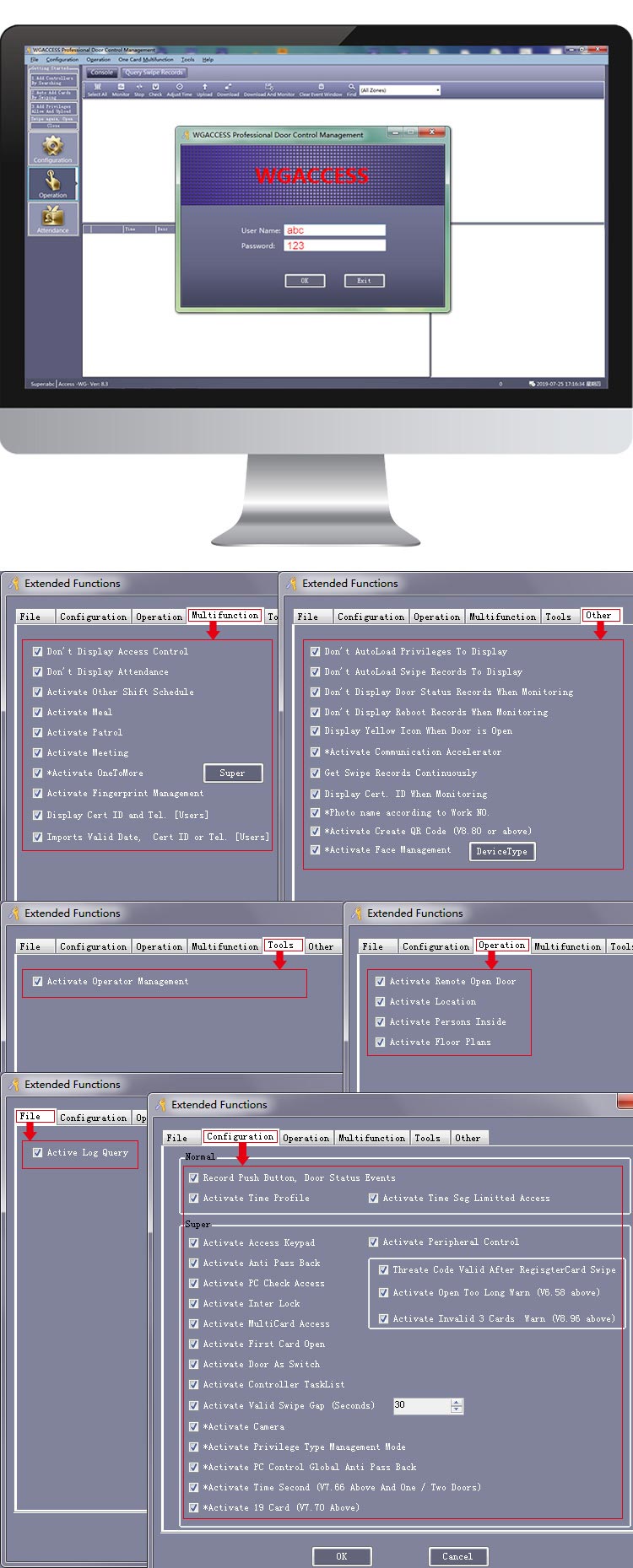

Funkcja zarządzania może zacząć używać:

Karta+Hasło

Profil czasowy

Kontrola peryferyjna

Oto wszystkie dostępne zaawansowane funkcje naszych ACB-DT20 i ACB-DT20K

X

X